Apuntes Network Foundations de HTB

Apuntes del modulo Network Foundations de HTB

Índice de contenidos

Navegación rápida

- 1. Introducción a las redes - Tipos de redes - Red de área local (LAN) - Red de área amplia (WAN)

- 2. Conceptos de red

- 3. Componentes de una red

- 4. Comunicación de red

- 5. Protocolo de configuración dinámica de host (DHCP)

- 6. Traducción de Direcciones de Red (NAT)

- 7. Sistema de Nombres de Dominio (DNS)

- 8. Arquitectura de internet

- 9. Redes inalámbricas

- 10. Seguridad en redes

- 11. Ejemplo de flujo de datos

1. Introducción a las redes

Red: es un conjunto de nodos conectados entre sí; estos envían y reciben datos.

Tipos de redes

los diferentes tipos de redes estan determinadas por el tamano y su alcance.

Red de área local (LAN)

Se encarga de conectar dispositivos en un área pequeña, como edificios, facultades, casas, etc.

Caracteristicas

- geographical scope: cubre un area pequena.

- ownership: normalmente gestionado por una persona.

- Speed: alta tasa de transferencia de datos.

- Media: usa tanto conexiones cableadas como inalambricas.

Red de área amplia (WAN)

en este caso abarca una area grande y cubre varias redes LAN.

Características

- Geographical scope: cubre ciudades, países, continentes.

- Ownership: lo gestiona una o varias organizaciones (ISP).

- Speed: la tasa de transferencia es más lenta por las largas distancias que recorre.

- Media: usa fibra óptica, enlaces satelitales y líneas de telecomunicación.

Proveedor de servicios de internet (ISP): es una empresa que se encarga de proveer internet a las personas y organizaciones.

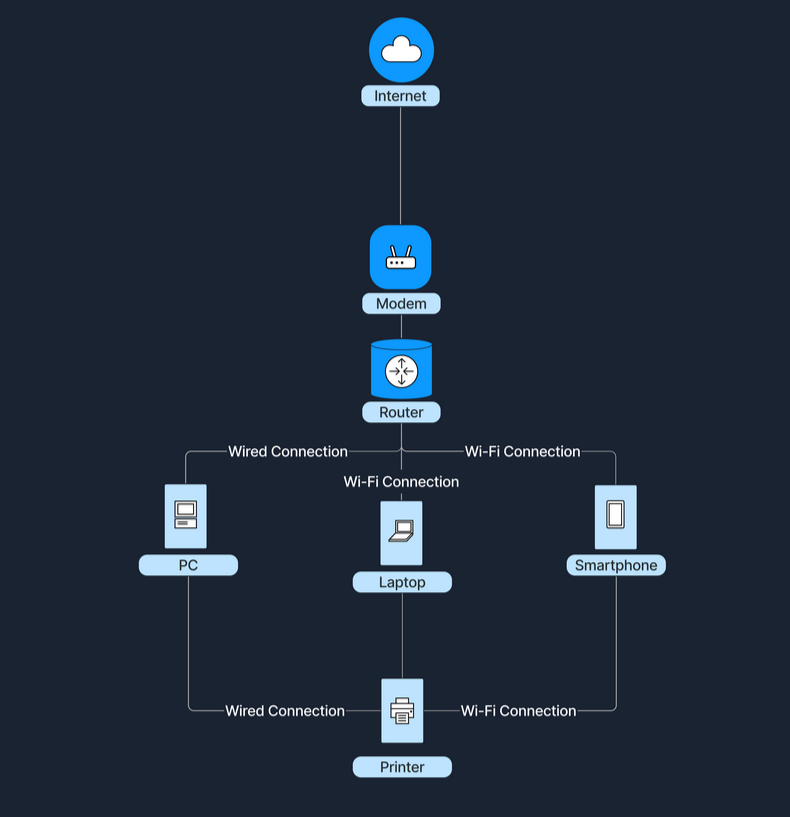

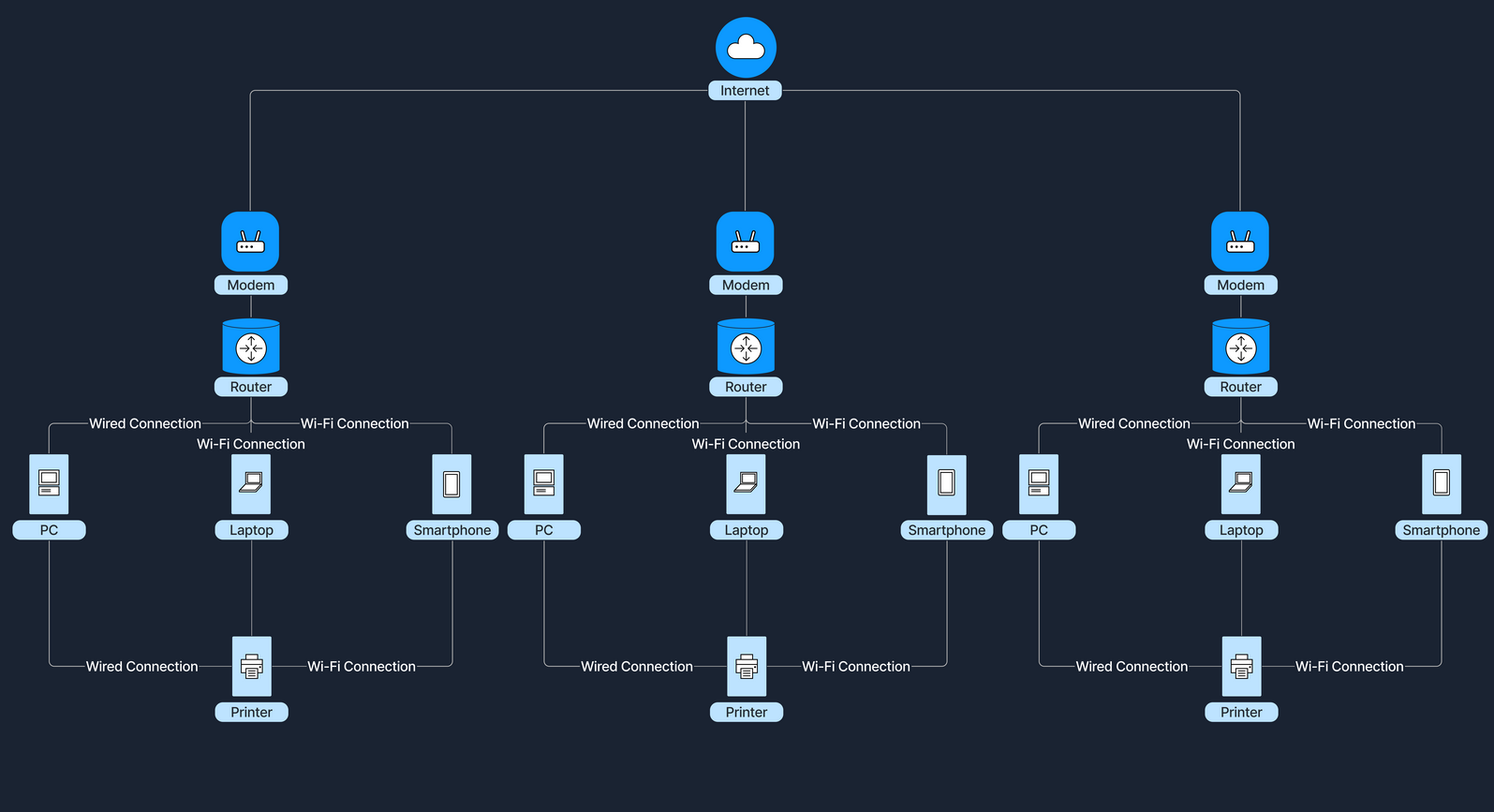

Módem: funciona como un puente para que, usando nuestra red doméstica, podamos conectarnos a la infraestructura del ISP, convirtiendo las señales digitales en un formato por el que puedan viajar. Esto da como resultado que podamos acceder a internet desde nuestra red local.

2. Conceptos de red

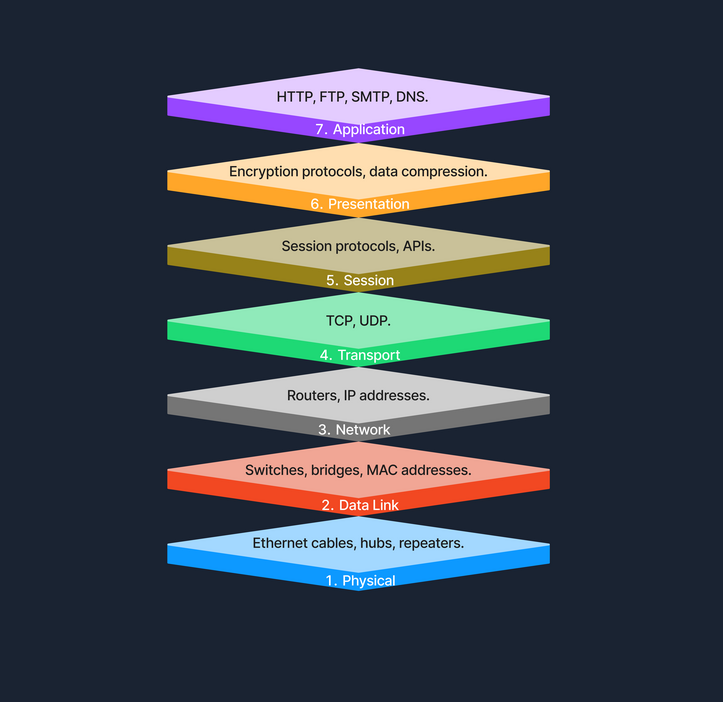

Modelo OSI

Interconexión de sistemas abiertos (OSI): es un modelo conceptual que sirve para estandarizar las funciones de un sistema de telecomunicaciones. Ayuda a que los involucrados en la red creen dispositivos y software interoperable.

El modelo OSI se divide en varias capas:

- Física: se encarga de transmitir los bits por el medio físico (enlace).

- Enlace de datos: ayuda con las transferencias entre nodos conectados físicamente; se encarga de la sincronización, detección y corrección de errores. Usa direcciones MAC para la identificación de nodos.

- Red: es responsable del direccionamiento lógico, determina la ruta y asegura que los datos se entreguen al destino. Hace uso del Protocolo de Internet (IP) para identificar dispositivos y determinar la mejor ruta para transferir datos.

- Transporte: proporciona servicios de extremo a extremo entre aplicaciones, es decir, sirve para la comunicación entre procesos. Es responsable de la entrega fiable o no de los datos, segmentación, reensamblado de mensajes, control de flujo y errores. En esta capa se encuentran UDP y TCP.

- Sesión: se encarga de la gestión de la sesión entre aplicaciones. Gestiona la conexión para ayudar con las comunicaciones en curso (sesiones) y la recuperación de sesión para reanudar la transferencia de datos si ocurre algún problema.

- Presentación: funciona como un traductor entre aplicaciones para que los datos enviados por una aplicación sean entendidos por la otra. Sus responsabilidades son el cifrado y descifrado de los datos, compresión y conversión.

- Aplicación: se encarga de proveer servicios de red a las aplicaciones (compartir recursos, acceso remoto a archivos, etc.). Sirve como interfaz entre la red y el software de la app.

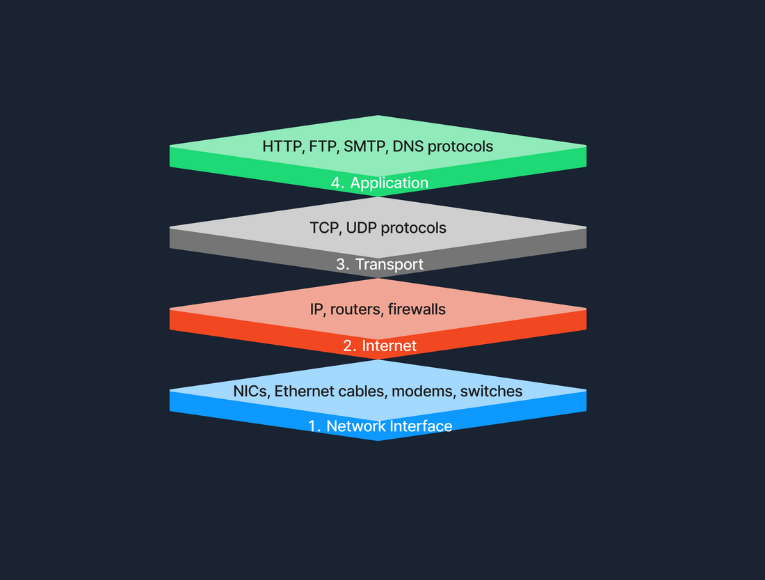

Modelo TCP/IP

El protocolo de control de transmisión / protocolo de internet (TCP/IP) es la versión llevada a la práctica en internet y redes en general.

- Capa de enlace: abarca tanto la capa física como la de enlace de datos del modelo OSI.

- Internet: se encarga del direccionamiento lógico y enrutamiento de los paquetes a través de la red. Allí operan protocolos como IP e ICMP, que aseguran que los datos lleguen a destino usando rutas lógicas.

- Capa transporte: proporciona servicios de comunicación de extremo a extremo. Esta capa se encarga de que los paquetes lleguen de manera secuencial y libre de errores.

- Capa de aplicación: contiene los protocolos que proporcionan servicios para comunicarse entre aplicaciones.

Acá se hace una aclaración entre el modelo TCP/IP y el modelo OSI: si bien en la práctica lo más usado es TCP/IP, el modelo conceptual OSI sirve para aclarar las complejidades operacionales de la red, dando información más clara y un enfoque estructurado para comprender cómo funcionan las redes.

Protocolos

son un conjunto de reglas que sirven para la comunicación entre los dispositivos proporcionando un formato y procesamiento de los datos. los protocolos funcionan en diferentes capas de los modelos, pensados para manejar los datos y necesidades de la comunicación.

Protocolos comunes de la red

- Protocolo de transferencia de hipertexto (HTTP): sirve para la comunicación de contenidos web.

- Protocolo de transferencia de archivos (FTP): sirve para la comunicación de archivos entre sistemas.

- Protocolo simple de transferencia de correo (SMTP): maneja la transmisión de correos electrónicos para que los mensajes enviados entre servidores lleguen a destino.

- Protocolo de control de transmisión (TCP): se encarga de garantizar una transmisión fiable de datos mediante la comprobación y recuperación de errores. Establece una conexión entre el emisor y el receptor para garantizar la entrega.

- Protocolo de datagramas de usuario (UDP): permite conexiones rápidas y sin conexión; no tiene recuperación ante errores. Ideal cuando necesitamos velocidad sobre confiabilidad.

- Protocolo de internet (IP): sirve para enrutar paquetes en la red. Se encarga del direccionamiento y enrutamiento de paquetes para asegurar que lleguen a destino a través de las redes.

Transmisión

Es el proceso de transmitir datos entre dispositivos a través de un medio.

Tipos de transmisión

- Analógica: son tipos de comunicación en donde se usan señales continuas.

- Digital: son tipos de comunicación en donde se usan señales discretas.

Modos de transmisión

Define cómo se envían los datos entre dispositivos.

- Simplex: solo permite la comunicación unidireccional.

- Half-duplex: permite la comunicación bidireccional, pero no de manera simultánea.

- Full-duplex: permite la comunicación bidireccional de manera simultánea.

Medios de transmisión

Permiten la transmisión de datos a través de la red; estos pueden ser físicos o inalámbricos.

- Cable par trenzado.

- coaxial.

- fibra óptica.

- ondas de radio.

- microondas.

- infrarrojo.

3. Componentes de una red

Dispositivos finales

Los hosts son los dispositivos que se encargan de enviar y recibir datos usando la red. Por ende, sirven como interfaz para que los usuarios puedan navegar por la web, permitiendo que accedan a recursos y servicios. Ejemplo: Computadoras, celulares, televisores, etc.

Dispositivos intermediarios

Tienen la función de facilitar el flujo de datos entre los hosts en la red. Son responsables de packet forwarding, conectando redes y controlando el tráfico para mejorar el rendimiento y la fiabilidad. Se encargan de gestionar el flujo de datos, asegurándose de que la transmisión sea fluida y evitando la congestión. Incorporan mecanismos de seguridad como firewalls. Usan tablas y protocolos de enrutamiento para tomar decisiones informadas sobre el envío de los datos.

Packet forwarding: consiste en dirigir paquetes de datos a sus destinos mediante la lectura de la información de dirección de red y la determinación de las rutas más eficientes. Firewall: Protegen las redes del acceso no autorizado y amenazas potenciales.

Tarjetas de interfaz de red (NICs)

Es un componente de hardware que permite la conexión a Internet, proporcionando una interfaz física entre el dispositivo y los medios de red. Maneja el envío y la recepción de datos. Esto sirve tanto para conexiones cableadas como inalámbricas. Nos proporciona la dirección MAC.

MAC: se llama dirección única de acceso al medio, sirve para que los dispositivos se reconozcan entre sí y sea más fácil la comunicación en la capa de enlace de datos.

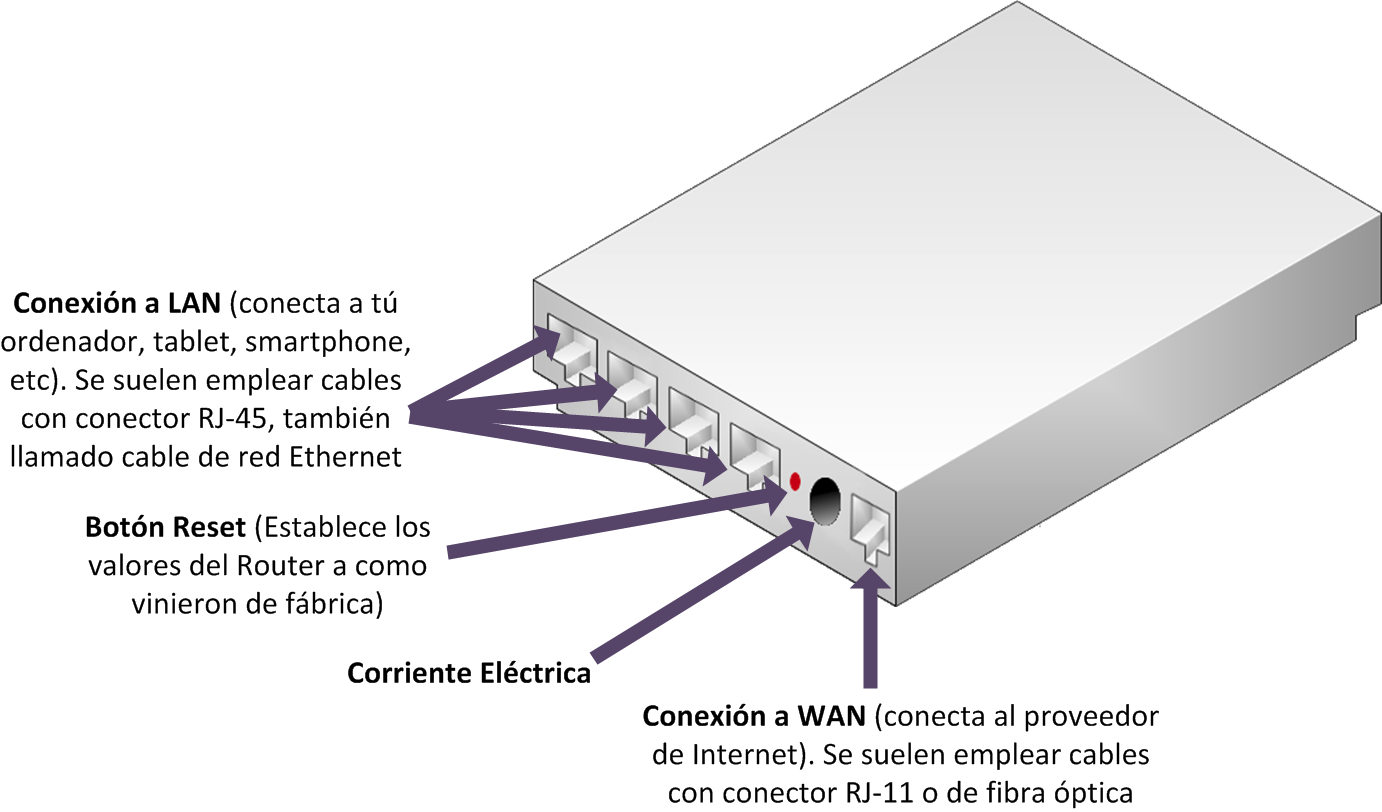

Enrutadores (routers)

Se encargan de leer la información de la dirección de red en los paquetes para determinar sus destinos. Usan tablas de enrutamiento y los protocolos Open shortest path first (OSPF) y Border gateway protocol (BGP) para encontrar las rutas más eficientes para que los datos viajen en redes interconectadas e Internet. envían los paquetes a destino en función de su dirección IP. Además, se encargan de gestionar el tráfico seleccionando las rutas más óptimas en la transmisión de datos, previniendo la congestión (Traffic management) y agregando una capa de seguridad haciendo uso de firewalls y listas de control de acceso, protegiendo la red de accesos no autorizados y amenazas potenciales.

Conmutador (Switch)

Su función principal es la conexión de varios dispositivos dentro de una misma red, usando las direcciones MAC para el reenvío al destino. Se encargan de gestionar el tráfico entre los dispositivos conectados, reduciendo la congestión y mejorando el rendimiento.

Concentradores (Hubs)

Conecta múltiples dispositivos en un segmento de red y transmite los datos a todos los dispositivos. No gestionan tráfico. No se usan; al compartir todo de manera indiscriminada no se recomiendan.

Componentes de medio y software de red

son elementos que permiten la comunicación y operación sin interrupciones dentro de una red.

- Medios de red: son los cables y señales inalámbricas que proporcionan vías físicas que conectan dispositivos y permiten la transmisión de datos.

- Componentes de software: aquí se apoya en protocolos y software de gestión de red para definir reglas y procedimientos para la transmisión de datos.

- Protocolos de red: permiten a los dispositivos comunicarse usando la red.

- Gestión de red: permite monitorear el rendimiento de la red, configurar dispositivos y mejorar la seguridad usando herramientas como el firewall.

Cableado y conectores

aca habla de los diferentes manterias y tipos de clables disponibles para la gestion de las redes. la verdad me chupa un huevo y no me voy a dedicar al diseno.

Protocolos de red

Son un conjunto de reglas y convenciones que controlan cómo se formatean, transmiten, reciben e interpretan los datos a través de una red. Esto se hace para que dispositivos de diferentes fabricantes logren una comunicación efectiva y sigan un estándar.

los protocolos abarcan aspectos como:

- Segmentación de datos

- Direccionamiento

- Enrutamiento

- Verificación de errores

- Sincronización

Los protocolos mas comunes son:

- TCP/IP

- HTTP/HTTPS

- FTP

- SMTP

Software de gestión de redes

son herramientas y aplicaciones que sirven para monitorizar, controlar y mantener los componentes y operaciones de la red. nos proporcionan funcionalidades para:

- Monitoreo de rendimiento.

- Gestión de configuración

- Análisis de fallos

- Gestión de seguridad Ayuda a los administradores a que la red funcione de manera eficiente y segura, y a que los problemas se aborden rápidamente.

Cortafuegos (software)

Es una aplicación que monitorea y controla el tráfico que entra y sale de la red, en función de reglas establecidas. Entrega protección a nivel de dispositivo, ayuda a restringir el acceso no autorizado, rechaza paquetes con datos sospechosos y puede configurarse para restringir el acceso a ciertas aplicaciones o servicios.

Servidores

Son computadoras potentes diseñadas para dar servicios a otras computadoras (cliente-servidor). Estas se encargan de:

- Provisión de servicios.

- Compartición de recursos.

- Gestión de datos.

- Autenticación Regularmente corren sistemas operativos especializados en esto y gestionan varias solicitudes en simultáneo (cliente-servidor).

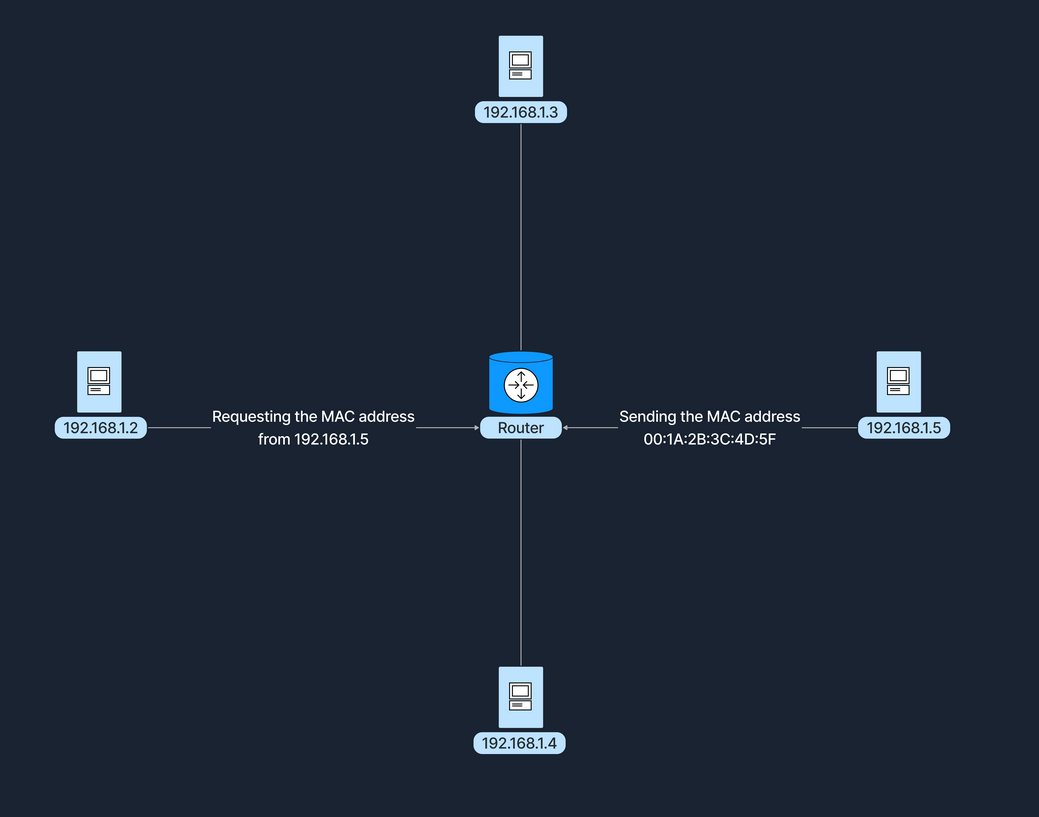

4. Comunicación de red

Para que haya una comunicación tiene que haber 3 componentes fundamentales: dirección MAC, dirección IP y puertos. Estos aseguran que los datos se envíen y reciban correctamente entre dispositivos en redes locales y globales.

Direcciones MAC

Qué es una dirección MAC

Es un identificador unico asignado a la tarjeta de intefaz de red (NIC) que permite reconicer a un dispositivo en un red local. tienen 48 bits de longitud, donde la primera mitad esta asociada al fabricante( Organizationally unique identifier OUI) y la otra es propia del dispositivo. esta disenada para que cada MAC sea unica a nivel mundial para que los dispositivos se comuniquen sin problemas a nivel mundial.

Cómo se utilizan las direcciones MAC en la comunicación de red

Cuando los dispositivos envían datos, encapsulan la dirección MAC de destino en una trama; gracias a esto, los conmutadores pueden enviar la trama al destino correcto. Luego entra en juego el protocolo ARP, que permite que los dispositivos encuentren la dirección IP asociada a la MAC.

Direcciones IP

Qué es una dirección IP

Es una etiqueta numérica asignada a cada dispositivo conectado a una red que utilice el Internet protocol para la comunicación. Permite a los dispositivos localizarse y comunicarse a través de diferentes redes. Actualmente existen 2 tipos:

- IPv4: son direcciones de 32 bits formadas por cuatro numeros decimales separados por punto. Ejemplo: 192.168.1.1.

- IPv6: surge por el agotamiento de las direcciones IPv4; está formado por 128 bits y 8 grupos de cuatro dígitos hexadecimales. Ejemplo: 2001:0db8:85a3:0000:0000:8a2e:0370:7334

Cómo se utilizan las direcciones IP en la comunicación de red

Se usan para determinar la ruta óptima para que los datos lleguen a destino en redes interconectadas. Son más flexibles que las direcciones MAC ya que pueden cambiarse y asignarse en función de la topología y las políticas de red.

Puertos

Es un número asignado a procesos o servicios específicos en una red para ayudar a las computadoras a clasificar y dirigir el tráfico correctamente. Facilita el funcionamiento de múltiples servicios de red en una única dirección IP, diferenciando el tráfico destinado a diferentes aplicaciones.

Los puertos van desde 0 a 65535.

Puertos bien conocidos

Puertos bien conocidos son los puertos de 0 al 1023; están reservados para servicios y protocolos comunes y universalmente conocidos.

Puertos registrados

Puertos registrados son los puertos entre 1024 y 49151. Son usados regularmente por servicios externos que los usuarios pueden instalar en su dispositivo. Acá depende de la aplicación: puede usar cualquiera de estos puertos, pero regularmente usan siempre el mismo para gestionar el tráfico de red y prevenir que haya conflictos entre aplicaciones.

Puertos dinámicos/privados

Puertos dinámicos estos puertos están entre 49152 y 65535. Son usados regularmente por las aplicaciones cliente para enviar y recibir datos de servidores; no son fijos, se seleccionan aleatoriamente por el SO según sea necesario para cada sesión. Se cierran una vez terminada la interacción.

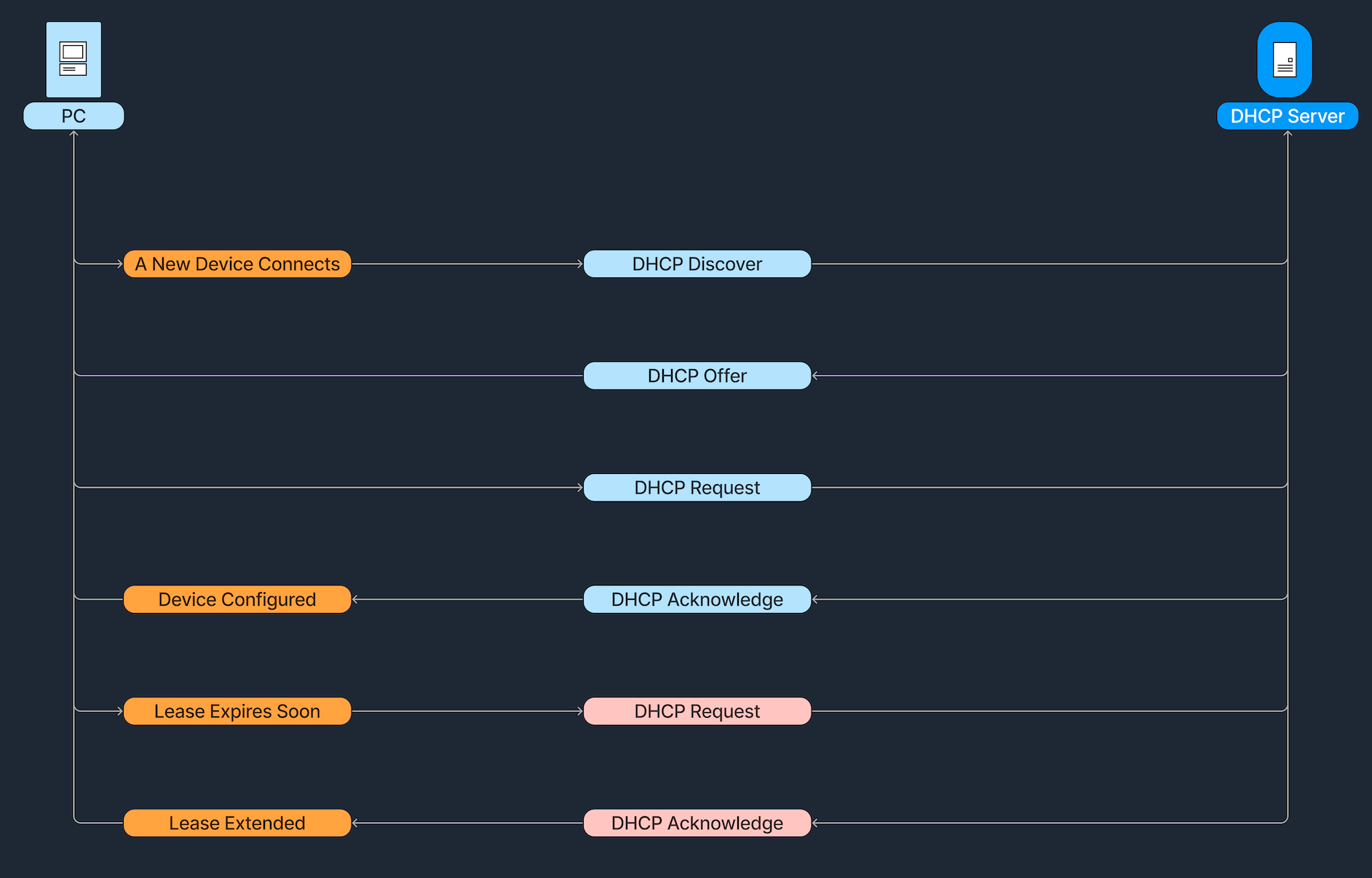

5. Protocolo de configuración dinámica de host (DHCP)

Introducción a DHCP

En una red necesitamos asignar direcciones IP a los dispositivos; hacerlo de manera manual es tedioso y propenso a errores, por eso surgió DHCP. Es un protocolo usado para automatizar el proceso de configuración de dispositivos en redes IP. Permite que los dispositivos reciban una dirección IP de manera automática y otros parámetros de configuración de red, como máscaras de subred, gateway y servidores DNS, sin intervención manual.

Cómo funciona DHCP

Implica una serie de interacciones entre un cliente y un servidor. Este proceso es conocido como DORA (Discover, Offer, Request y Acknowledge).

- Servidor DHCP: es un dispositivo de red que gestiona la asignación de direcciones IP. Mantiene un grupo de direcciones IP y parámetros de configuración disponibles.

- Cliente DHCP: cualquier dispositivo que se conecta a la red y solicita parámetros de configuración desde el servidor DHCP.

Pasos del proceso DORA:

- Discover (descubrimiento): cuando un dispositivo se conecta a la red envía un mensaje para encontrar un servidor DHCP disponible.

- Offer (oferta): los servidores DHCP responden con una oferta DHCP proponiendo un contrato de arrendamiento de dirección IP al cliente.

- Request (solicitud): el cliente recibe la oferta y responde con una solicitud DHCP, aceptando la dirección IP ofrecida.

- Acknowledge (confirmación): el servidor envía un mensaje de confirmación y el cliente queda con la dirección IP asignada.

La asignación de la dirección IP es temporal; cada cierto tiempo el dispositivo tiene que renovar el contrato antes de su vencimiento.

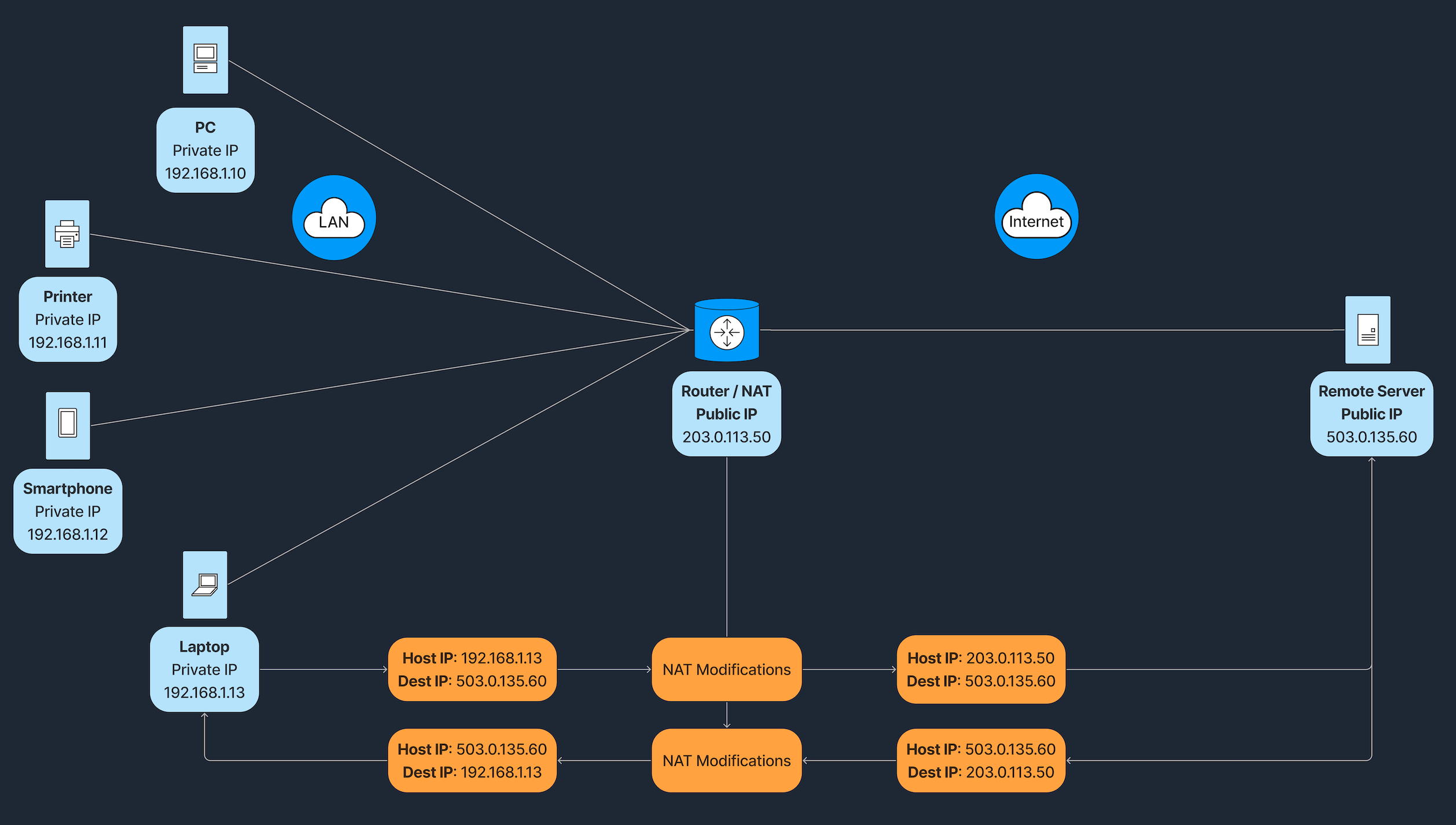

6. Traducción de Direcciones de Red (NAT)

Permite que varios dispositivos en una red privada compartan una única dirección pública. Esto ayuda a reducir el número de direcciones públicas y agrega una capa de seguridad.

Privado vs. dirección pública

- IP pública: son identificadores únicos a nivel mundial asignados por los ISP. Se puede acceder a dispositivos que tienen asignado este tipo de IP desde cualquier punto de internet.

- IP privada: son asignadas para el uso en redes locales. No son enrutables desde internet. Los rangos comunes de direcciones IP privadas son:

- 10.0.0.0 a 10.255.255.255

- 172.16.0.0 a 172.31.25.255

- 192.168.0.0 a 192.168.255.255 esta configuración garantiza que las redes privadas funcionen independientemente de internet y al mismo tiempo facilitan la comunicación interna y la conectividad de los dispositivos.

Qué es NAT?

Traducción de direcciones de red es un proceso llevado a cabo por un router o dispositivo similar que modifica la dirección IP de origen o destino en los encabezados de los paquetes IP a medida que pasan. Esta modificación se usa para traducir direcciones IP privadas de un dispositivo dentro de una red privada a una dirección IP pública asignada al router.

Cómo funciona NAT

El proceso es relativamente sencillo. Por ejemplo, desde una laptop con IP privada 192.168.1.13 hacemos una solicitud web; cuando llega al router, se asigna la IP pública 203.0.113.50 y se envía a la web. Una vez que el servidor procesa la petición, devuelve una respuesta y, para saber qué dispositivo dentro de la red hizo la solicitud, el router revisa la tabla NAT y determina a dónde debe dirigir la respuesta. En la información de la tabla NAT se usa la IP privada y el puerto; acá los puertos pueden ser dinámicos.

Tipos de NAT

- NAT estático: a cada dirección IP privada se le asigna una dirección pública (uno a uno).

- NAT dinámico: asigna una dirección IP pública a un grupo de direcciones IP privadas según la demanda de la red.

- Traducción de direcciones por puerto (PAT): varias IP privadas comparten una IP pública, diferenciándose por el puerto.

Beneficios

- Conserva el espacio limitado de las direcciones IPv4.

- Agrega seguridad al no exponer la estructura de la red interna.

- Es flexible para esquemas de direccionamiento IP interno.

Comparaciones

- Los servicios complejos pueden requerir configuración adicional.

- Puede romper ciertos protocolos de conectividad de extremo a extremo sin un manejo especial.

- Añade complejidad.

7. Sistema de Nombres de Dominio (DNS)

Nos ayuda a encontrar las direcciones IP asociadas a un dominio, ya que son más amigables para los humanos que memorizar direcciones IP.

Nombre de dominio vs. Direcciones IP

- Dominio: es mas legible.

Ejemplo: www.ejemplo.com - Dirección IP: es una etiqueta numérica.

Ejemplo: 93.183.217.23

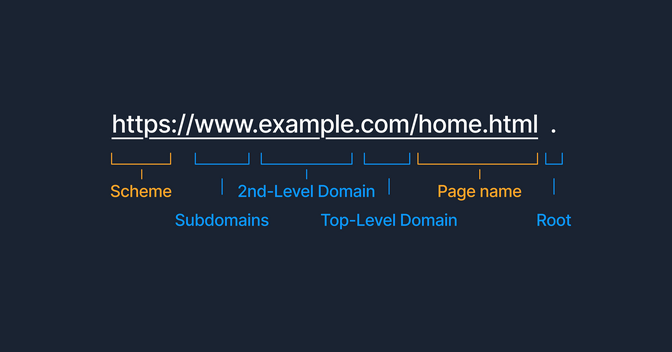

Jerarquía de DNS

Está organizado en formato de árbol, desde una raíz hasta ramificarse en capas.

- Servidores raíz: es la parte superior de la jerarquía DNS.

- Dominios de nivel superior (TLD): cubre casos como

.com,.org,.neto códigos de países.arg,.us,.cn. - Dominios de segundo nivel: es la parte del

ejemploenwww.ejemplo.com. - Subdominio o nombre de host: es la parte de

wwwenwww.ejemplo.comoaccountenaccount.google.com.

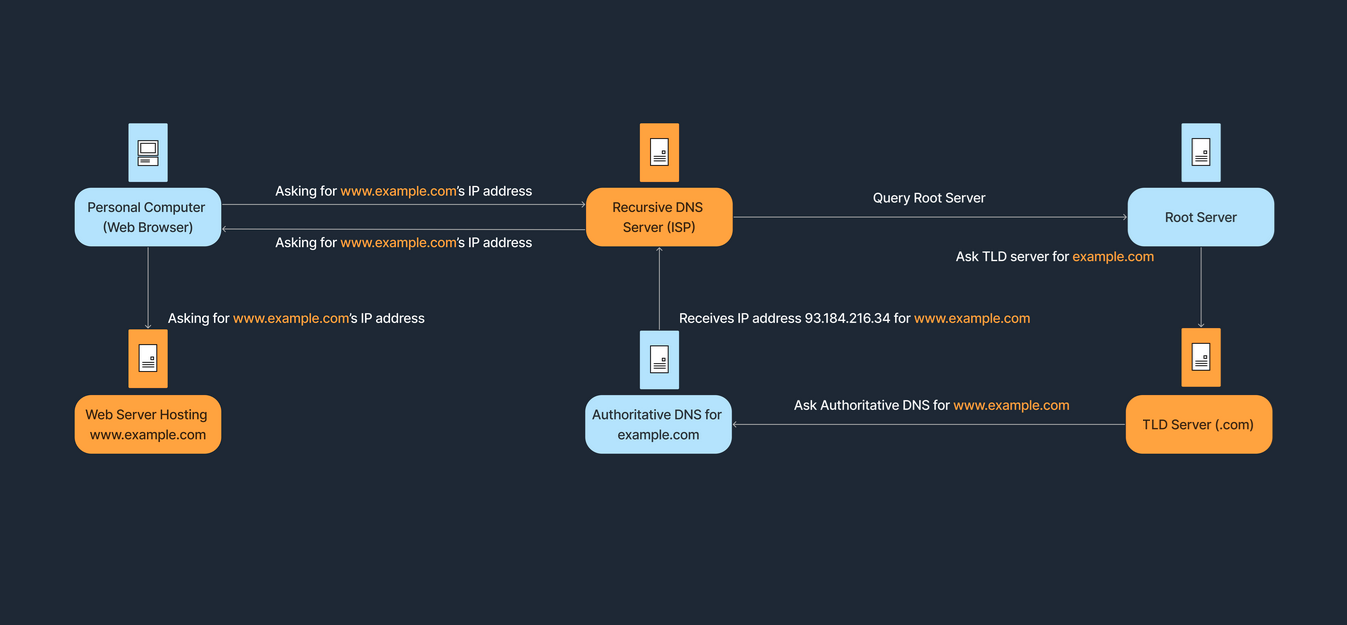

Proceso de resolución de DNS

Cuando queremos hacer una búsqueda en la web o ingresamos un dominio en el navegador, se necesita encontrar la dirección IP correspondiente. A este proceso se le llama resolución DNS o traducción de dominio.

Pasos del proceso de resolución

- Escribimos

www.ejemplo.comen nuestro browser. - Nuestro dispositivo verifica la caché DNS local para ver si ya está cargada la dirección IP.

- Si no está, inicia una consulta a un servidor DNS recursivo (del ISP o un tercero).

- El servidor DNS contacta a un servidor raíz, que le señala un servidor de nombres TLD.

- El servidor TLD dirige la consulta a un servidor de nombres autoritativo para

ejemplo.com. - El servidor autoritativo responde con la dirección IP de

www.ejemplo.com. - Entonces el servidor DNS recursivo devuelve la dirección IP al dispositivo, permitiendo la conexión a la web.

8. Arquitectura de internet

Describe cómo los datos se organizan, transmiten y administran a través de las redes. Los modelos arquitectónicos están diseñados para satisfacer diferentes necesidades, por lo que solucionan distintos problemas. Cada arquitectura viene con su propio conjunto de compensaciones en términos de escalabilidad, rendimiento, seguridad y manejabilidad.

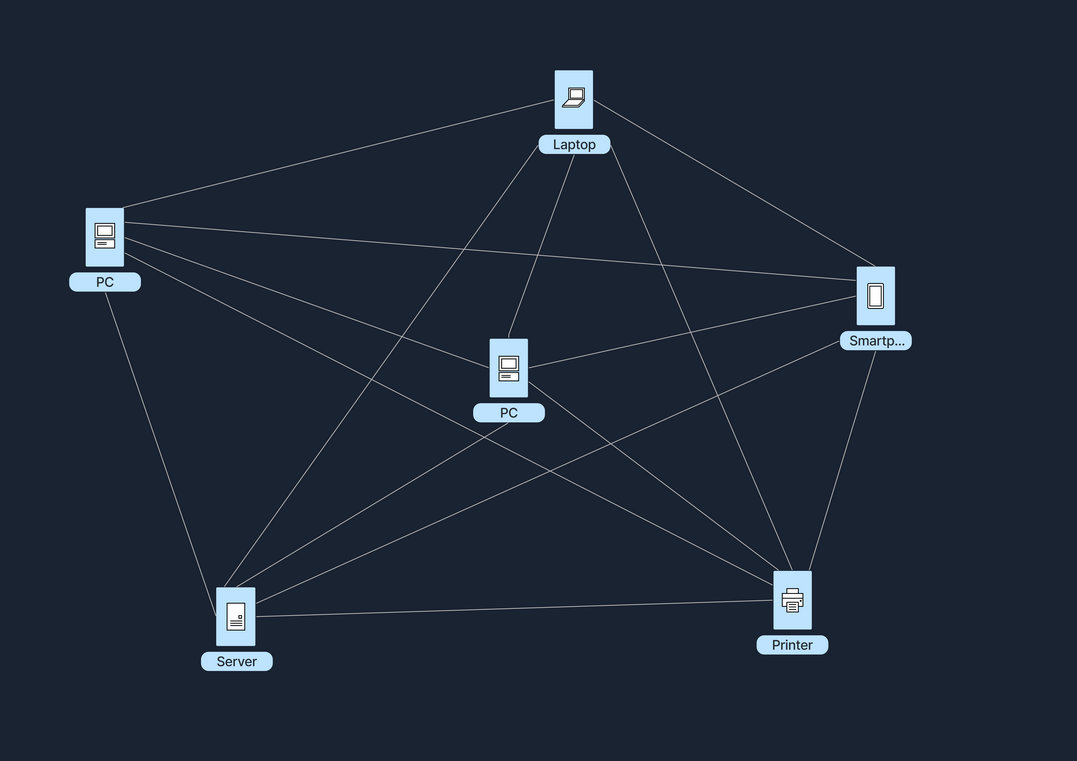

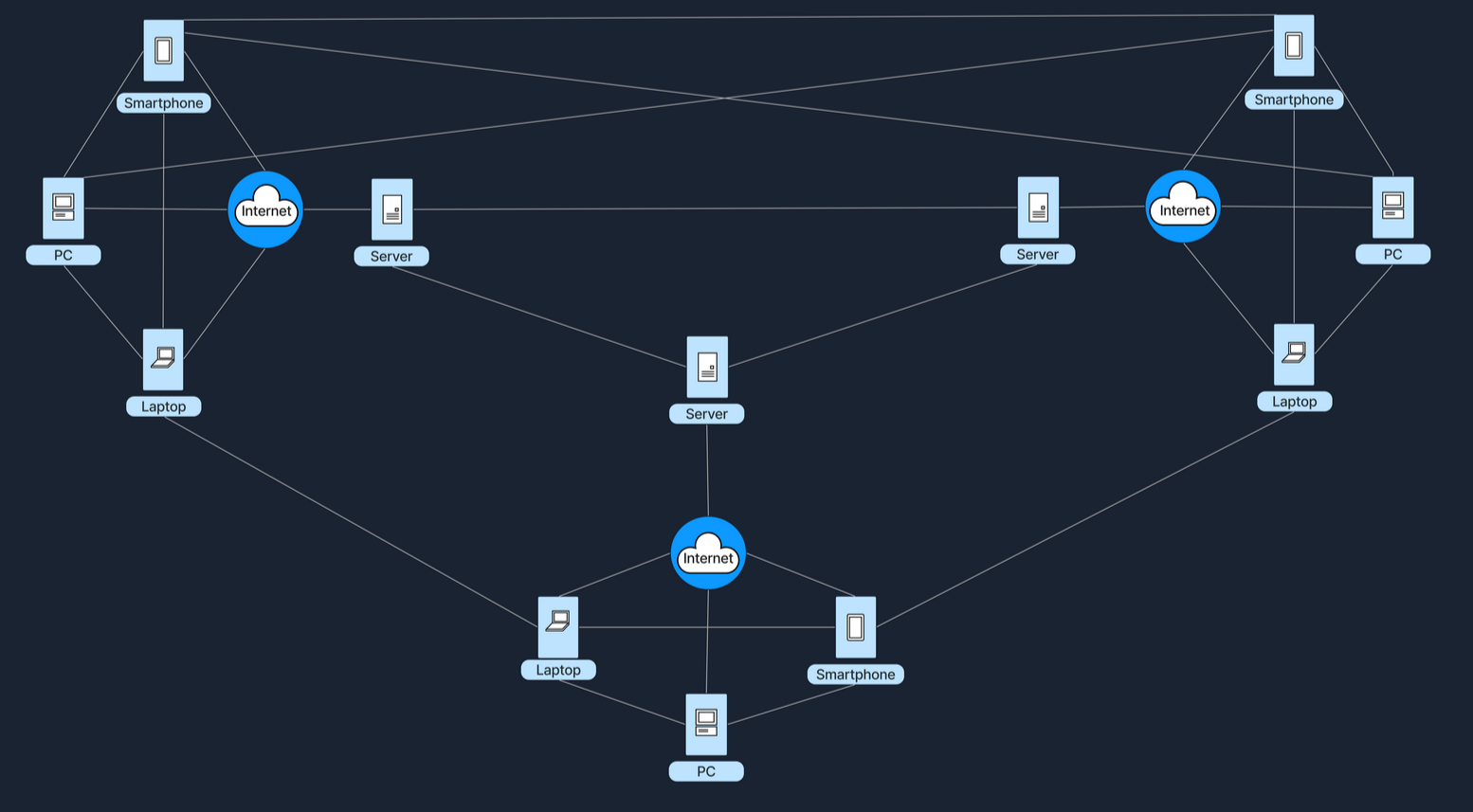

Arquitectura P2P

En las arquitecturas Peer-To-Peer todos los nodos funcionan como cliente y servidor. Permite que los nodos se comuniquen entre sí compartiendo recursos como archivos, potencia de procesamiento o ancho de banda sin necesidad de un servidor central. Hay dos configuraciones posibles:

- completamente descentralizadas, sin servidor involucrado.

- parcialmente centralizadas: un servidor central coordina algunas tareas pero no aloja datos.

Ventajas

- Escalabilidad: al agregar mas nodos podemos aumentar los recursos totales.

- Resiliencia: Si un nodo se desconecta, este puede seguir funcionando.

- Costo de distribución: la carga de recursos, como el ancho de banda y almacenamiento, se distribuye entre pares, lo que lo hace más rentable.

Desventaja

- Complejidad: es difícil de controlar y administrar las actualizaciones/políticas de seguridad en todos los nodos.

- Fiabilidad: si se van muchos pares, los recursos podrían no estar disponibles.

- Seguridad: cada nodo esta expuesto a posibles vulnerabilidades.

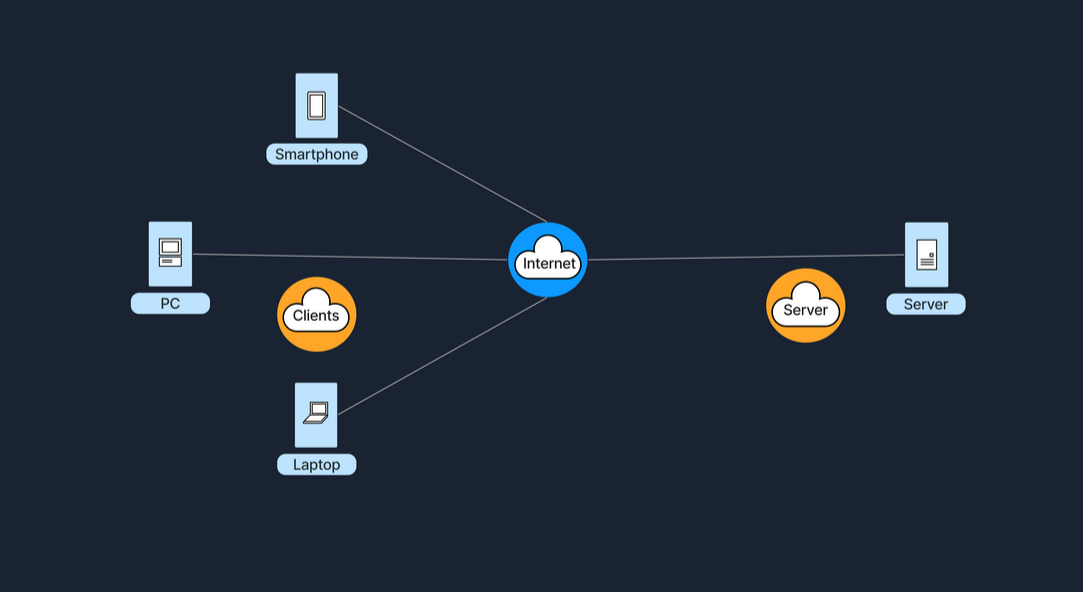

Arquitectura cliente-servidor

Esta arquitectura está compuesta por clientes y servidores. en donde:

- los clientes son dispositivos de usuario que envían solicitudes.

- los servidores están centralizados; los datos y aplicaciones residen en ellos, brindando servicios y recursos a los clientes.

Un componente clave en esta arquitectura son los niveles, donde se organizan las funciones y responsabilidades del servidor en capas, mejorando la escalabilidad, gestión, seguridad y rendimiento.

Un componente clave en esta arquitectura son los niveles, donde se organizan las funciones y responsabilidades del servidor en capas, mejorando la escalabilidad, gestión, seguridad y rendimiento.

Arquitectura de un solo nivel

En esta arquitectura el cliente, servidor y base de datos están corriendo dentro de la misma máquina. Es una configuración sencilla, pero limitada para aplicaciones a gran escala por su escalabilidad y seguridad.

Arquitectura de dos niveles

Se divide la aplicación en un cliente y un servidor; el cliente se encarga de la capa de presentación y el servidor de la gestión de datos. Acá se aclara que el cliente es una aplicación de escritorio que se comunica con la base de datos, no web.

Arquitectura de tres niveles

En esta arquitectura se agrega una capa entre el cliente y el servidor, conocida como servidor de aplicaciones, que se encarga de la lógica y procesamiento del negocio. Esta separación da más flexibilidad y escalabilidad porque cada capa puede desarrollarse y mantenerse de manera independiente.

Arquitectura de N capas

Este tipo de configuraciones implican múltiples niveles de servidores de aplicaciones, cada uno responsable de diferentes aspectos de la lógica de negocio, procesamiento o gestión de datos. Tienen la característica de ser muy escalables y permiten una implementación distribuida, haciéndolas ideales para aplicaciones y servicios web donde se demande robustez y flexibilidad; usar estas arquitecturas también introduce complejidad en implementación y mantenimiento. Además, cada capa tiene que estar bien configurada y asegurada; la comunicación entre capas debe ser eficiente y segura para evitar cuellos de botella y vulnerabilidades.

Ventajas:

- Control centralizado: facil de administrar y actualizar.

- Seguridad: se pueden aplicar politicas de seguridad centrales.

- Rendimiento: los servidores dedicados se pueden optimizar para sus tareas.

Desventaja:

- Único punto de fallo: si el servidor central se cae, los clientes pierden acceso.

- Alto costo y mantenimiento: son costosas de configurar y mantener, requieren operaciones constantes y gestión experta.

- Red congestionada: mucho tráfico en la red puede congestionar, ralentizar o incluso interrumpir las conexiones cuando muchos clientes quieren acceder de manera simultánea.

Arquitectura híbrida

Combina elementos de Cliente-Servidor y P2P. En este tipo de configuraciones los servidores centrales se utilizan para facilitar tareas de coordinación y autenticación, mientras que las transferencias de datos reales se realizan entre pares. Esto permite lograr mejor eficiencia y rendimiento.

Ventajas

Ventajas

- Eficiencia: alivia la carga de trabajo de los servidores al permitir que los pares compartan datos.

- Control: el servidor central aún puede administrar la autenticación de usuario, los servidores de directorio o la indexación.

Desventaja

- Implementación compleja: necesita un diseño más sofisticado para manejar componentes centralizados y distribuidos.

- Potencial punto de fallo: si el servidor central encargado de coordinar falla, el descubrimiento de pares puede detenerse.

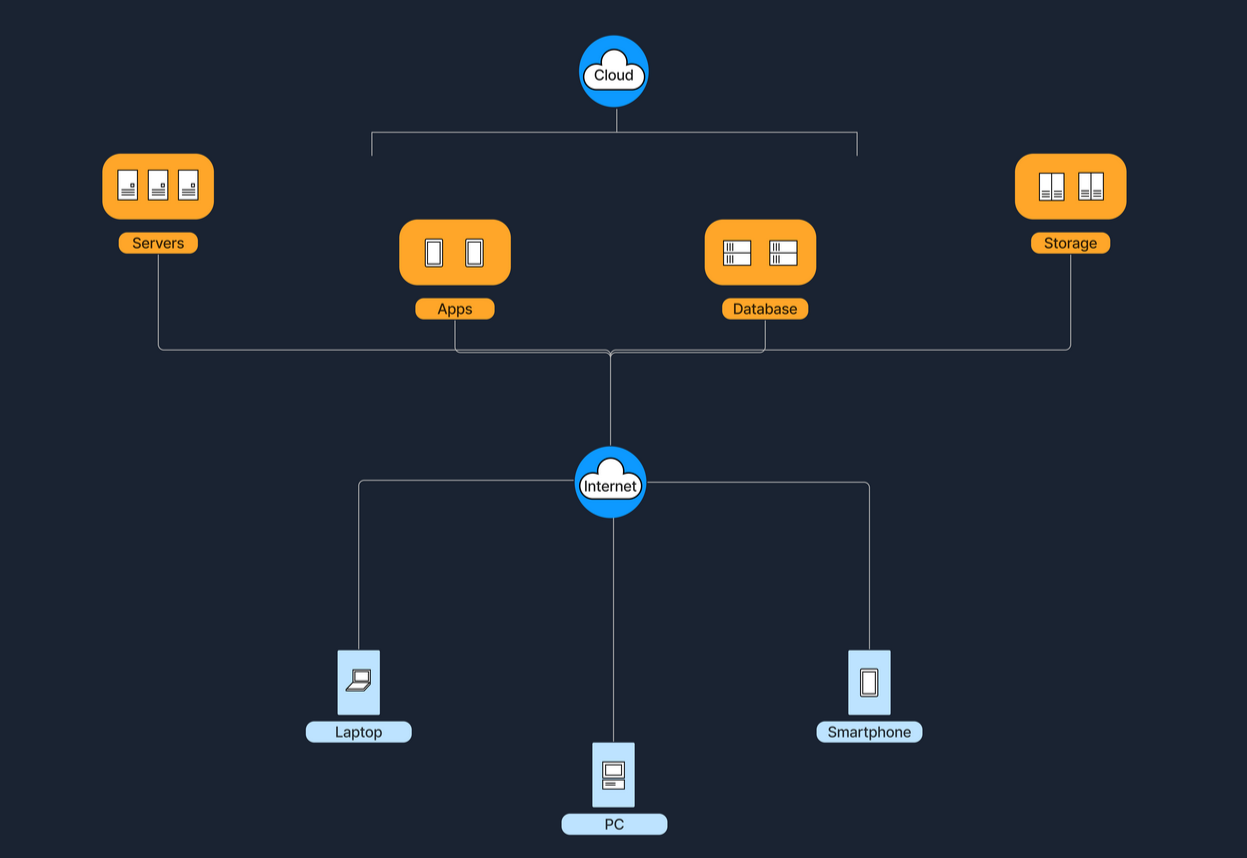

Arquitectura de la nube

Con esto nos referimos a la infraestructura informática alojada y administrada por proveedores como AWS. Opera en una escala virtualizada siguiendo un modelo cliente-servidor. Proporciona acceso bajo demanda a recursos como servidores, almacenamiento y aplicaciones, todo esto accesible por internet. Se interactúa con los servicios sin controlar el hardware.

Características

Características

- Autoservicio bajo demanda: permite configurar y gestionar automáticamente los servicios sin ayuda humana.

- Acceso amplio a la red: accede a los servicios desde cualquier dispositivo conectado a Internet.

- Recursos agrupados: podemos compartir y asignar recursos de servicio de forma dinamica entre multiples usuarios.

- Elasticidad rápida: podemos escalar los servicios rápidamente hacia arriba o hacia abajo en función de la demanda.

- Servicio medido: solo se paga por recursos utilizados.

Ventajas

- Escalabilidad: podemos agregar o eliminar facilmente los recursos segun sea necesario.

- Reducción de costo y mantenimiento: hardware gestionado por el proveedor de la nube.

- Flexibilidad: podemos acceder a los servicios desde cualquier lugar de internet.

Desventaja

- Bloqueo del proveedor: migrar de proveedor es complicado.

- Seguridad/cumplimiento: confiar en terceros para el almacenamiento de datos puede generar preocupaciones sobre la privacidad.

- Conectividad: requiere un acceso estable a internet.

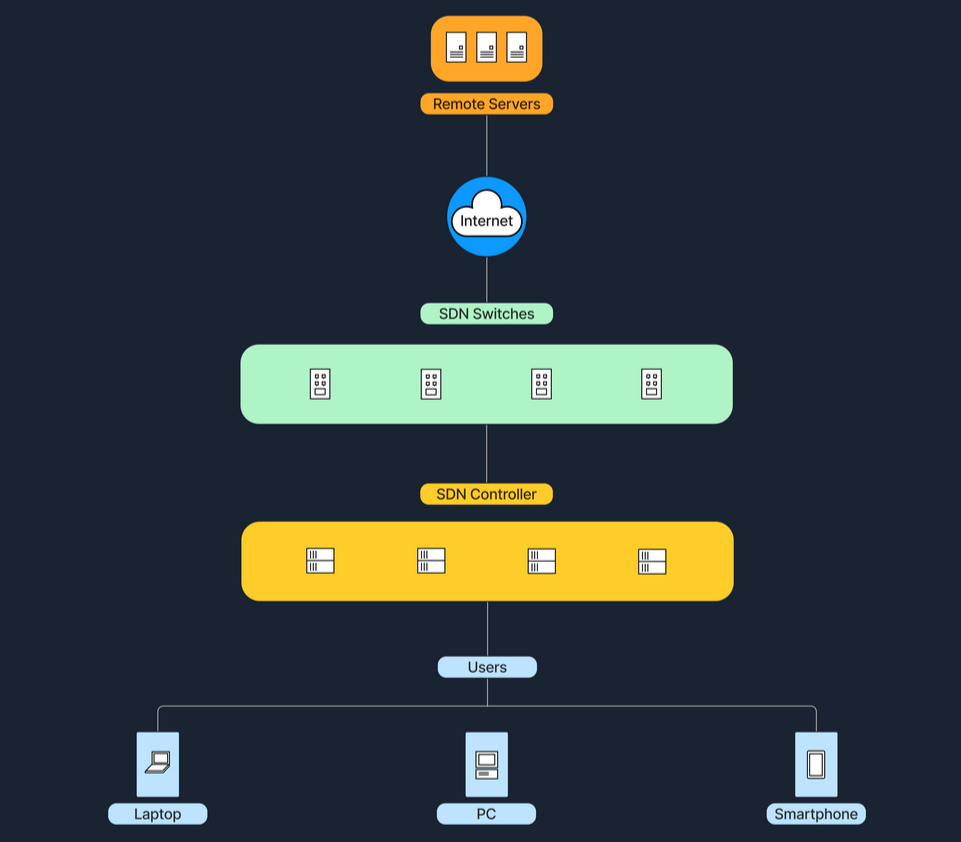

Arquitectura definida por software (SDN)

Es un enfoque moderno que separa el plano de control (que toma decisiones sobre dónde se envía el tráfico) del plano de datos (que reenvía el tráfico). En enrutadores y conmutadores tradicionales ambos planos suelen convivir, pero en esta arquitectura el plano de control está centralizado dentro de un controlador basado en software. Esta configuración permite a los dispositivos de red ejecutar instrucciones del controlador. También habilita un entorno programable de administración de red, ajustando dinámicamente políticas de red y enrutamiento según sea necesario.

Por lo general, las grandes empresas lo usan para asignar dinámicamente el ancho de banda y gestionar el flujo de tráfico dependiendo de la demanda en tiempo real.

Por lo general, las grandes empresas lo usan para asignar dinámicamente el ancho de banda y gestionar el flujo de tráfico dependiendo de la demanda en tiempo real.

Ventajas

- Control centralizado: simplifica la gestion de redes.

- Programable y automatizable: las configuraciones se pueden cambiar rápidamente usando software en lugar de configurar el dispositivo manualmente.

- Escalable y eficiente: puede optimizar los flujos de trafico de forma dinamica, lo que mejora el uso de recursos.

Desventajas

- Controlador vulnerable: si el controlador central se cae, la red podría verse afectada negativamente.

- Implementación compleja: requiere nuevos conjuntos de habilidades y software/hardware especializado.

9. Redes inalámbricas

Es un sistema de comunicación que emplea ondas de radio u otras señales inalámbricas para conectar diferentes dispositivos, permitiéndoles comunicarse e intercambiar datos sin necesidad de usar cables físicos. Le permite a los dispositivos conectarse a internet, compartir archivos y acceder a servicios, ofreciendo flexibilidad y comodidad en entornos personales y profesionales.

Ventajas

- Movilidad: Los usuarios pueden moverse dentro del area de cobertura.

- Fácil instalación: no hay cables.

- Escalabilidad: podemos agregar mas dispositivos de manera facil.

Desventajas

- Interferencia: las señales pueden ser interrumpidas por paredes, otros aparatos electrónicos o condiciones atmosféricas.

- Riesgos de seguridad: sin la seguridad adecuada, estas pueden interceptarse.

- Límite de velocidad: por lo regular son más lentas que las cableadas.

Enrutador (router)

Se encarga de reenviar paquetes entre redes. Por lo regular, en casa tenemos un enrutador wifi encargado de:

- Enrutamiento: dirigir los datos al destino, ya sea en la misma red o en internet.

- Punto de acceso inalámbrico: nos da el wifi.

Componentes de un enrutador wifi

- Puerto WAN: se conecta a su fuente de internet.

- Puertos LAN: para conexiones locales.

- Antena: transmite y recibe señales.

- Procesador y memoria: maneja tareas de enrutamiento y administración de red.

Zona Wi-Fi móvil

Es básicamente cuando transmitimos wifi desde nuestro celular.

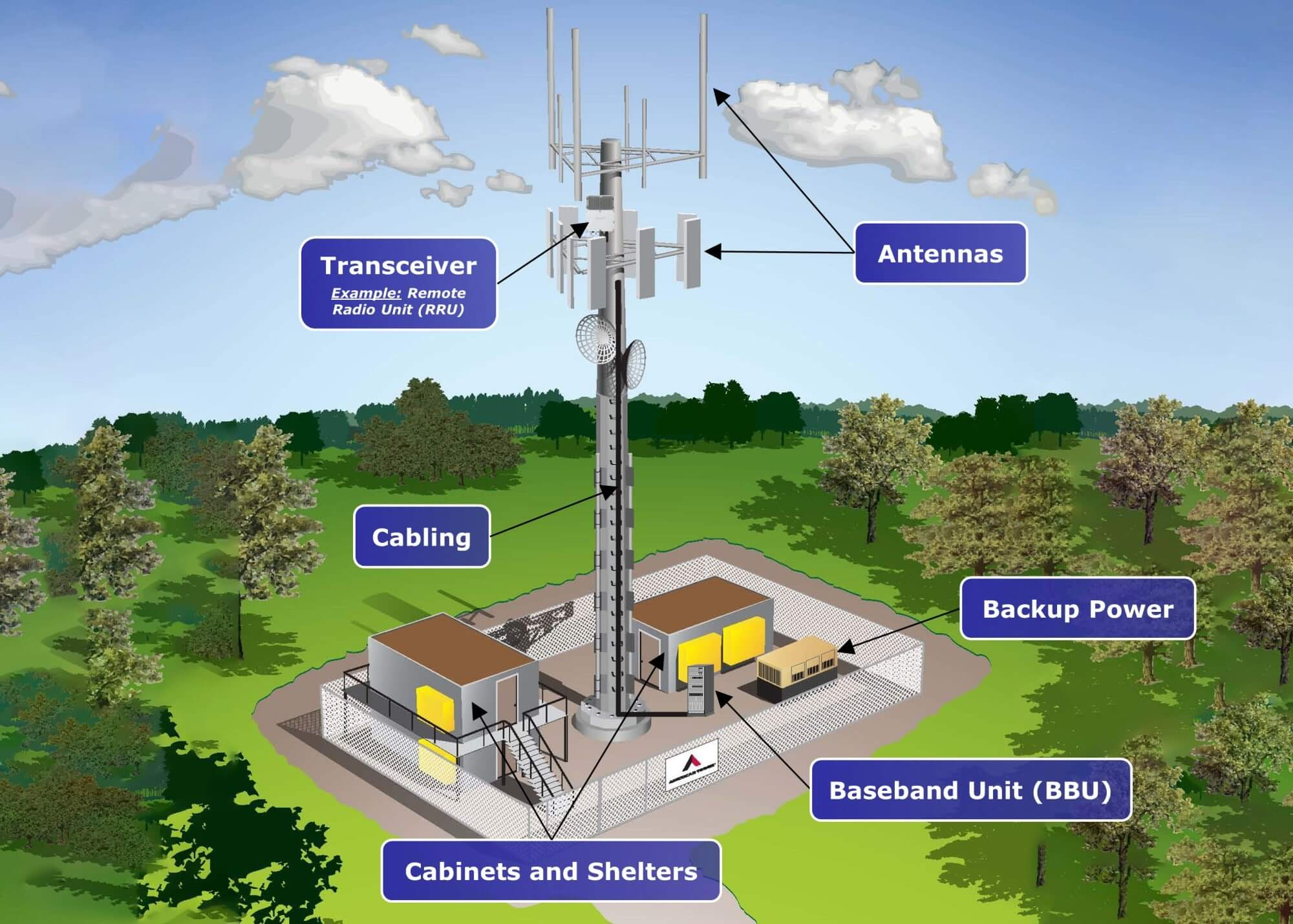

Torre celular

Son estructuras donde se colocan antenas y equipos de comunicaciones para crear una celda de red celular. Una celda es una red celular que proporciona cobertura a un área específica; está diseñada para conectarse con celdas adyacentes creadas por otras torres. Permiten que los celulares envíen y reciban señales. se clasifican en:

- Celdas macro: proporcionan cobertura por zonas de varios kilómetros.

- Celdas micro: ofrecen cobertura a zonas más pequeñas.

Frecuencias en comunicación inalámbrica

Para la comunicación entre dispositivos usamos señales de onda. Estas tienen una frecuencia, que indica qué tan rápido cambia su valor o tasa de oscilación, y se miden en hercios (Hz). Las comunicaciones comunes usan 2.4 y 5 GHz o bandas celulares.

Se emplean diferentes frecuencias dependiendo de la finalidad de la comunicación, ya que cada una tiene diferentes características en alcance y velocidad. Las frecuencias más bajas llegan a mayores distancias pero tienen menor velocidad de transferencia; lo opuesto pasa con las frecuencias más altas. Ahora, las frecuencias pueden congestionarse por la cantidad de dispositivos conectados a esas mismas bandas, llevando a interferencias que degradan el rendimiento.

10. Seguridad en redes

Son las medidas para proteger datos, aplicaciones, dispositivos y sistemas dentro de una red contra el acceso o daño no autorizado. El objetivo es mantener la tríada CIA:

- Confidencialidad: solo usuarios autorizados pueden ver los datos.

- Integridad: los datos siguen siendo precisos e inalterados.

- Disponibilidad: los recursos son accesibles cuando es necesario.

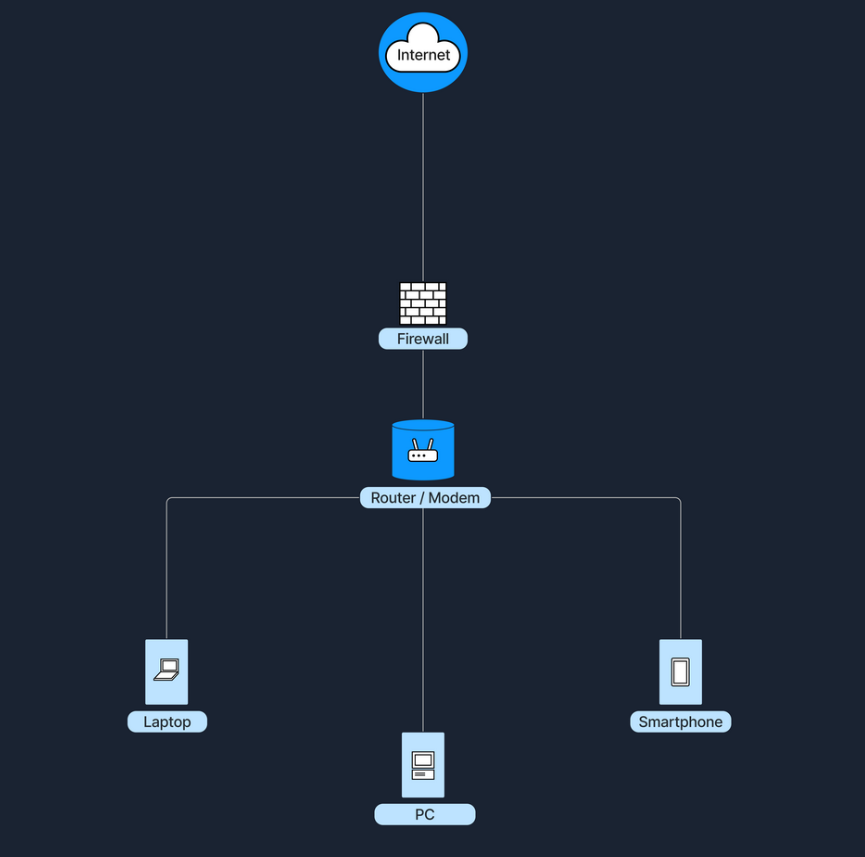

Firewalls

Es un dispositivo de seguridad de red, puede ser hardware, software o combinación de ambos, y se encarga de monitorear el tráfico entrante y saliente. Aplica un conjunto de reglas (políticas de cortafuegos/listas de control de acceso). Opera mediante el análisis de paquetes de datos de acuerdo con reglas y políticas predefinidas, comúnmente centradas en IPs, puertos y protocolos; esto se llama filtrado de tráfico. Además, registra eventos de tráfico y genera alertas sobre actividades sospechosas.

Tipos de firewalls

- Firewall de filtrado de paquetes: examina IP y puertos de origen y destino, junto con el protocolo; opera en las capas 3 y 4 de OSI.

- Firewall de inspección de estado: rastrea el estado de las conexiones de red, entiende la conversación y solo permite entrada de datos que coincidan con solicitudes de salida ya establecidas.

- Firewall de capa de aplicación (proxy): revisa el contenido del tráfico y bloquea solicitudes maliciosas; al revisar HTTP, trabaja en capa 7.

- Firewall de próxima generación: combina inspección de estado con características avanzadas como inspección profunda de paquetes, detección/prevención de intrusiones y control de aplicaciones.

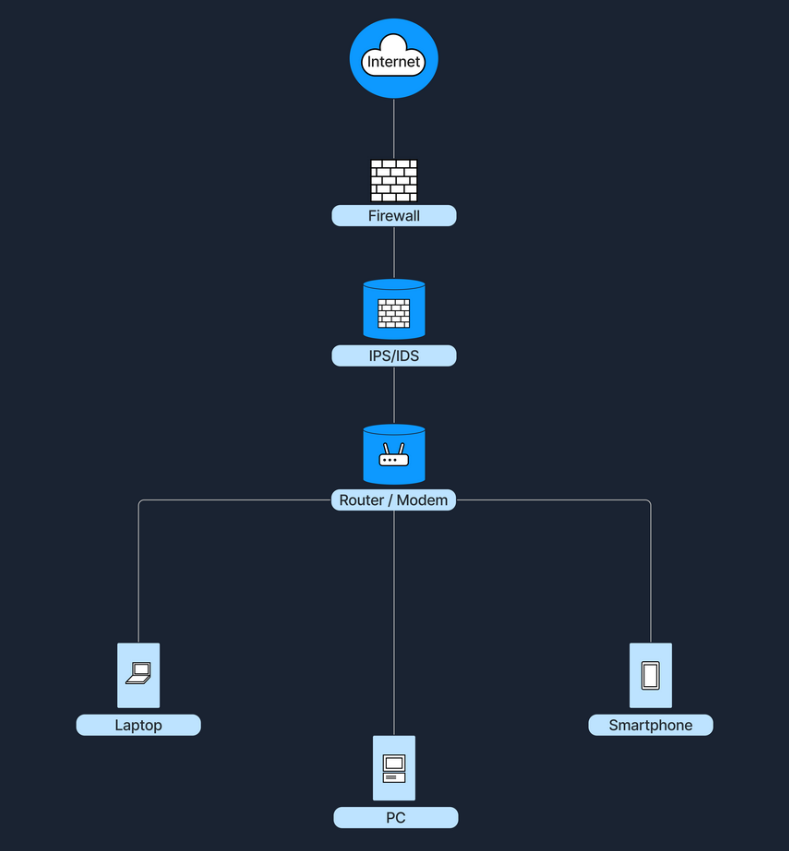

Sistema de detección y prevención de intrusiones (IDS/IPS)

Son soluciones de seguridad diseñadas para monitorear y responder a actividad sospechosa de red o sistema.

- Sistema de detección de intrusiones (IDS): se encarga de observar el tráfico o eventos del sistema para identificar comportamientos maliciosos o violaciones de políticas, generando alertas pero sin bloquear tráfico sospechoso.

- Sistema de prevención de intrusiones (IPS): igual que el caso anterior, pero puede prevenir o rechazar tráfico malicioso en tiempo real. Ambos analizan paquetes y comparan con firmas de ataques conocidos o patrones de tráfico típico. Este proceso implica:

- Detección basada en firma: compara el tráfico con una base de datos de exploits conocidos.

- Detección basada en anomalías: detecta comportamientos inusuales respecto a la actividad normal.

Tipos

- IDS/IPS Basado en Red (NIDS/NIPS): Dispositivo de hardware o solución de software colocado en puntos estratégicos de la red para inspeccionar todo el tráfico que pasa.

- IDS/IPS Basado En Host (HIDS/HIPS): Se ejecuta en hosts o dispositivos individuales, monitoreando el tráfico entrante / saliente y los registros del sistema para detectar comportamientos sospechosos en esa máquina específica.

Mejores prácticas

- Definir políticas claras: definir reglas usando el principio de mínimos privilegios.

- Actualizaciones regulares: mantener firewall, IDS/IPS y SO actualizados para defenderse de las últimas amenazas.

- Monitoreo y registro de eventos: revisar registros del firewall, IDS/IPS y sistema para identificar patrones de manera temprana.

- Seguridad en capas: usar varias medidas de seguridad para ralentizar un ataque.

- Pruebas de penetración periódicas.

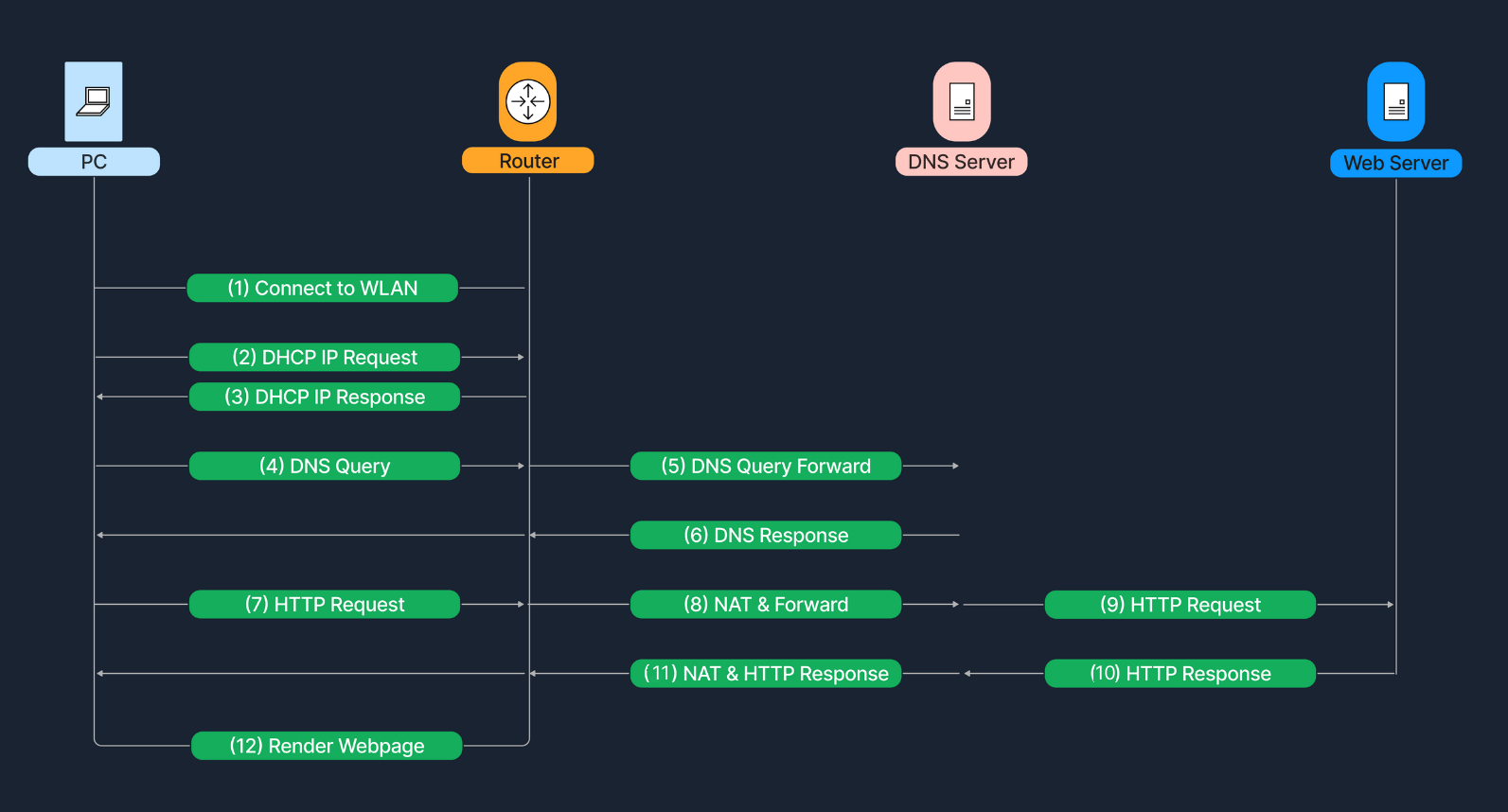

11. Ejemplo de flujo de datos

1. Conexión a Internet (WLAN)

El portátil se conecta a la red inalámbrica siguiendo estos pasos:

-

Identificación de la red (SSID).

-

Autenticación con contraseña (WPA2/WPA3).

-

Establecimiento de la conexión y delegación al protocolo DHCP.

2. Configuración de Red Local (DHCP)

Antes de navegar, el dispositivo necesita una dirección IP válida:

-

Solicitud: Si no tiene IP, el portátil la solicita al enrutador (Servidor DHCP).

-

Asignación: El DHCP otorga una IP privada (ej. 192.168.1.10), máscara de subred, puerta de enlace y servidor DNS.

3. Resolución de DNS

Para encontrar www.example.com:

-

El portátil envía una consulta al servidor DNS (del ISP o Google).

-

El servidor DNS devuelve la dirección IP del destino (ej. 93.184.216.34).

4. Encapsulación y Transmisión (Modelo OSI/TCP-IP)

El portátil empaqueta los datos para enviarlos:

-

Capa de Aplicación: Se crea la petición HTTP/HTTPS.

-

Capa de Transporte: Se envuelve en un segmento TCP (puertos 80/443).

-

Capa de Internet: Se crea el paquete IP (IP origen: privada / IP destino: servidor remoto).

-

Capa de Enlace: Se encapsula en una trama Ethernet/Wi-Fi usando direcciones MAC. Se usa ARP para obtener la MAC del enrutador y enviarle el paquete.

5. Traducción de Direcciones (NAT) y Enrutamiento

-

NAT: El enrutador recibe el paquete y reemplaza la IP privada del portátil por su IP pública antes de enviarlo a Internet.

-

El paquete viaja a través de múltiples enrutadores intermedios hasta llegar a la red de destino.

6. Respuesta del Servidor

-

El servidor recibe la solicitud (tras pasar el firewall) y procesa la petición web (Apache, Nginx, etc.).

-

Envía la respuesta (HTML, imágenes) de vuelta a la IP pública del enrutador del usuario.

-

Al llegar al enrutador doméstico, el NAT mapea nuevamente la IP pública a la IP privada del portátil.

7. Desencapsulación y Visualización

-

El portátil recibe los datos y realiza el proceso inverso (desencapsulación): elimina cabeceras de enlace, IP y TCP.

-

El navegador interpreta el código (HTML/CSS/JS) y muestra la página web al usuario.

Diagrama